Hudson Rock Identifica Infección de Infostealer del Mundo Real Dirigida a Configuraciones de OpenClaw

Resumen

Resumen

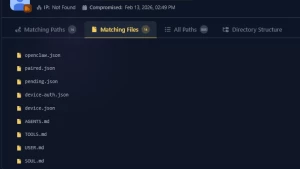

Hudson Rock ha detectado una infección real donde un infostealer logró exfiltrar el entorno de configuración OpenClaw de una víctima, marcando un hito en la evolución de estos programas hacia la cosecha de datos de agentes de IA personales. El ataque no utilizó un módulo especializado de OpenClaw, sino una rutina general de captura de archivos que inadvertidamente obtuvo el contexto operativo completo del asistente de IA. Los datos robados incluyeron el archivo `openclaw.json` con un correo electrónico y un Token de Puerta de Enlace (Gateway Token); el archivo `device.json` que contenía la clave privada del usuario (`privateKeyPem`), que permite a un atacante firmar mensajes como el dispositivo de la víctima; y el archivo `soul.md` que detalla el contexto y los permisos del agente de IA. Hudson Rock advierte que a medida que los agentes de IA se vuelvan esenciales, los desarrolladores de malware crearán módulos especializados para robar estos archivos, ya que su robo otorga al atacante un espejo de la vida de la víctima, claves criptográficas y tokens de sesión para modelos de IA avanzados.

(Fuente:InfoStealers)