Hudson Rock 发现针对 OpenClaw 配置的真实世界信息窃取程序感染

内容摘要

内容摘要

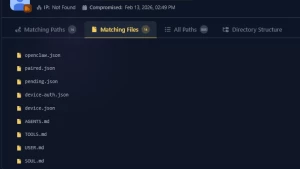

Hudson Rock 发现了一起真实的感染事件,其中一个信息窃取程序成功窃取了受害者的 OpenClaw 配置环境,这标志着信息窃取行为正从窃取浏览器凭证转向窃取个人 AI 代理的“灵魂”和身份。此次攻击并非通过专用的 OpenClaw 模块实现,而是利用了通用的文件抓取程序,意外获取了 AI 助手的全部操作上下文。被盗数据包括包含电子邮件和高熵网关令牌的 `openclaw.json` 文件;包含用户私钥(privateKeyPem)的 `device.json` 文件,这可能允许攻击者冒充设备签名操作;以及包含 AI 行为边界和访问权限的 `soul.md` 文件。Hudson Rock 警告称,随着 AI 代理日益普及,恶意软件开发者将加速开发专门的“AI 窃取”模块,因为窃取这些文件相当于获取了受害者生活的镜像、加密密钥和高级 AI 模型的会话令牌。

(来源:InfoStealers)